Descubre las principales causas del error err_ssl_version_or_cipher_mismatch en los navegadores y cómo identificar y solucionar el problema rápidamente.

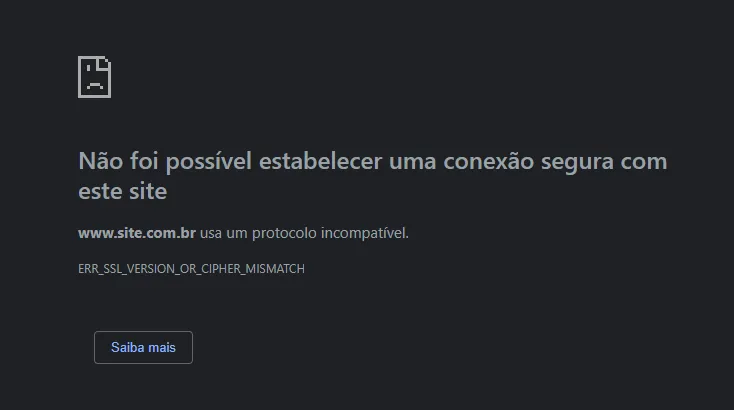

¿Al navegar por internet, te has encontrado con el mensaje ERR_SSL_VERSION_OR_CIPHER_MISMATCH? Este error impide el acceso a sitios que deberían ser seguros y confiables y provoca un poco de frustración en el usuario.

En la práctica, ocurre cuando hay un fallo de comunicación entre el navegador del usuario y el servidor del sitio, generalmente relacionado con el protocolo SSL/TLS o con los cifrados de criptografía utilizados.

Este tipo de error no es solo un detalle técnico: puede indicar problemas de configuración en el servidor, certificados caducados o incompatibilidades de seguridad entre el navegador y el sitio, como veremos a lo largo del contenido.

Para el usuario, significa no poder acceder al contenido deseado, mientras que para las empresas y administradores de sitios web, puede generar pérdida de tráfico, disminución de conversiones e incluso impacto en la credibilidad en línea.

Así, para ayudarte en este post, vas a entender qué significa el error y sus principales causas, cómo resolverlo desde el punto de vista del usuario común y del administrador de sitios web, además de buenas prácticas para prevenir que vuelva a suceder. ¡Aprovecha el contenido y disfruta de la lectura!

Entendiendo el error ERR_SSL_VERSION_OR_CIPHER_MISMATCH

Antes de entrar en las posibles soluciones, es esencial entender lo que realmente significa el error ERR_SSL_VERSION_OR_CIPHER_MISMATCH. Esta advertencia aparece en navegadores como Chrome, Edge y Firefox cuando hay un fallo en la negociación entre el protocolo de seguridad SSL/TLS del servidor y el navegador del usuario.

En términos prácticos, esto impide el acceso a sitios que deberían ser seguros. En los próximos temas, detallaremos cómo se manifiesta el error y por qué termina bloqueando la carga de la página.

¿Qué significa este error en el navegador?

El error ERR_SSL_VERSION_OR_CIPHER_MISMATCH ocurre cuando el navegador detecta que no puede establecer una conexión segura con el servidor.

Esto sucede porque no hay compatibilidad entre las versiones del protocolo SSL/TLS utilizadas o porque las cifras de criptografía aceptadas no coinciden.

¿Por qué bloquea el acceso a sitios web seguros?

Los navegadores modernos, como Google Chrome, Mozilla Firefox, Microsoft Edge y Safari, tienen mecanismos de protección cada vez más rigurosos contra conexiones inseguras. Cuando identifican el error ERR_SSL_VERSION_OR_CIPHER_MISMATCH, entienden que existe una incompatibilidad grave en la negociación del protocolo SSL/TLS o en los cifrados criptográficos utilizados por el servidor.

En lugar de permitir que la conexión continúe en condiciones potencialmente vulnerables, los navegadores prefieren bloquear completamente el acceso. Esto evita que el usuario intercambie datos sensibles como contraseñas, números de tarjeta o información personal en un ambiente que no garantiza confidencialidad e integridad.

Este bloqueo también tiene una función estratégica: obligar a los administradores de sitios web a actualizar sus configuraciones de seguridad. Si el servidor aún utiliza protocolos obsoletos, como SSL 3.0 o TLS 1.0, o cifrados considerados débiles, la visualización del error ERR_SSL_VERSION_OR_CIPHER_MISMATCH sirve como una alerta inmediata para la corrección.

Principales causas del error

Saber identificar las causas más comunes es un paso fundamental para corregir el problema de manera asertiva.

El error puede estar relacionado tanto con el lado del usuario final como con la configuración del servidor, e involucra desde certificados vencidos hasta protocolos desactualizados o incompatibles.

A continuación, vamos a explorar los factores más frecuentes que conducen a la visualización de esta advertencia ERR_SSL_VERSION_OR_CIPHER_MISMATCH en los navegadores.

Certificado SSL/TLS obsoleto o mal configurado

Uno de los factores más recurrentes es el uso de certificados SSL/TLS inválidos, caducados o mal configurados. El certificado digital es el elemento que garantiza la identidad del sitio y autentica la comunicación cifrada con el navegador.

Cuando no cumple con los estándares de seguridad, el navegador bloquea automáticamente la conexión para proteger al usuario. Esto puede ocurrir en tres situaciones principales:

- Certificado expirado: los certificados digitales tienen un período de validez, generalmente de 1 año a 398 días (dependiendo de la autoridad certificadora). Si este período expira y el responsable del sitio no renueva el certificado, cualquier intento de acceso mostrará un error de seguridad.

- Certificado emitido por autoridad no confiable: no todos los certificados son aceptados por los navegadores. Si el sitio utiliza un certificado emitido por una autoridad desconocida o que no figura en la lista de entidades confiables del navegador, aparecerá la advertencia de inseguridad.

- Configuración incorrecta en el servidor: aunque el certificado sea válido, los errores en su instalación o en la cadena de certificados intermedios pueden causar fallas. Por ejemplo, si el servidor no envía correctamente el bundle de certificados, el navegador no puede validar la autenticidad del dominio.

Un caso práctico bastante común es cuando las empresas utilizan certificados autofirmados en entornos de prueba. Aunque funcionen localmente, estos certificados no son reconocidos como confiables por los navegadores, generando el error.

Incompatibilidad de versión o cifrado mediante protocolo

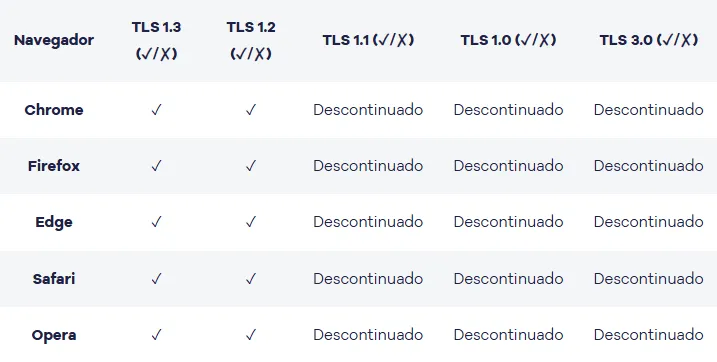

Otro factor que suele generar errores de certificado es la incompatibilidad de los protocolos de seguridad utilizados en la conexión. El SSL 3.0, TLS 1.0 y TLS 1.1, por ejemplo, fueron considerados obsoletos debido a fallas de seguridad conocidas, como el ataque POODLE.

Actualmente, los navegadores modernos requieren como mínimo TLS 1.2 o TLS 1.3 para establecer conexiones seguras.

Si un servidor todavía está configurado para aceptar solo versiones antiguas o cifrados débiles (como RC4), el navegador bloqueará el acceso. Esto es más frecuente en sistemas legados o en sitios que no se han actualizado en mucho tiempo.

En la práctica, el problema puede ser ilustrado por un escenario simple: un usuario accede a un sistema corporativo alojado en un servidor antiguo que solo soporta TLS 1.0.

Sin embargo, el navegador de este usuario (como Chrome o Firefox) ya no acepta conexiones con TLS 1.0. El resultado es inmediato: la página muestra un error de seguridad, impidiendo el acceso.

Esta incompatibilidad refuerza la necesidad de mantener servidores siempre actualizados con soporte para TLS 1.2+ y cifrados modernos, asegurando que las conexiones sean aceptadas por los navegadores actuales.

Interferência de antivírus, firewall, VPN ou proxy

En muchos casos, el fallo no está en el sitio, sino en intermediarios entre el navegador y el servidor. Softwares de seguridad como antivirus, firewalls corporativos, proxies o incluso VPNs pueden inspeccionar el tráfico HTTPS.

Para eso, interceptan la conexión, realizan una especie de “man-in-the-middle autorizado” y luego reconstruyen el certificado de forma interna.

Si este proceso no se realiza correctamente, o si el navegador identifica inconsistencias en la sustitución del certificado, aparecerá el mensaje de error ERR_SSL_VERSION_OR_CIPHER_MISMATCH. Esto es común en entornos corporativos que utilizan proxies de inspección SSL para monitoreo de tráfico.

Caché del navegador o estado SSL desactualizado

El navegador también puede ser responsable del error ERR_SSL_VERSION_OR_CIPHER_MISMATCH cuando mantiene en caché datos antiguos relacionados con SSL/TLS.

Esto incluye certificados almacenados de sesiones anteriores, cookies de autenticación o incluso entradas de DNS que ya no son válidas.

Por ejemplo, imagina que un sitio web ha renovado recientemente su certificado SSL. Si el navegador aún está utilizando información almacenada en el caché del certificado antiguo, puede ocurrir un conflicto que lleva a la visualización del error ERR_SSL_VERSION_OR_CIPHER_MISMATCH. En este caso, limpiar el caché SSL y las cookies generalmente resuelve el problema.

Este tipo de situación es más común en usuarios que acceden a sitios web diariamente y no actualizan el navegador con frecuencia. Pequeños residuos de datos de sesiones antiguas pueden generar inconsistencias en la validación del certificado.

Protocolos experimentales activos

Algunos navegadores, como Google Chrome, incluyen protocolos experimentales que pueden estar activados por defecto, como el QUIC.

Aunque aporte mejoras de rendimiento, el QUIC todavía puede causar conflictos en ciertos servidores que no implementan correctamente el soporte para este protocolo.

Cuando esto ocurre, la conexión segura no se establece y el navegador muestra mensajes de error ERR_SSL_VERSION_OR_CIPHER_MISMATCH relacionados con el certificado.

Desactivar temporalmente el QUIC u otros protocolos experimentales puede ser una solución paliativa hasta que el servidor ofrezca soporte completo.

Echa un vistazo a una comparativa de los protocolos SSL/TLS soportados por navegadores modernos.

A partir de la tabla es fácil ver que los protocolos de TLS por debajo de 1.2 ya están completamente descontinuados en los principales navegadores de internet. Enfocarse en protocolos más modernos evita problemas y garantiza la seguridad en la aplicación web.

Soluciones rápidas para el usuario visitante

No siempre el fallo está en el servidor o en el sitio accedido. En muchos casos, el propio navegador o las configuraciones locales de seguridad pueden ser los responsables del ERR_SSL_VERSION_OR_CIPHER_MISMATCH.

Por eso, antes de entrar en ajustes más técnicos, es válido probar algunas medidas simples que pueden resolver el problema en pocos minutos.

Vea a continuación las principales alternativas.

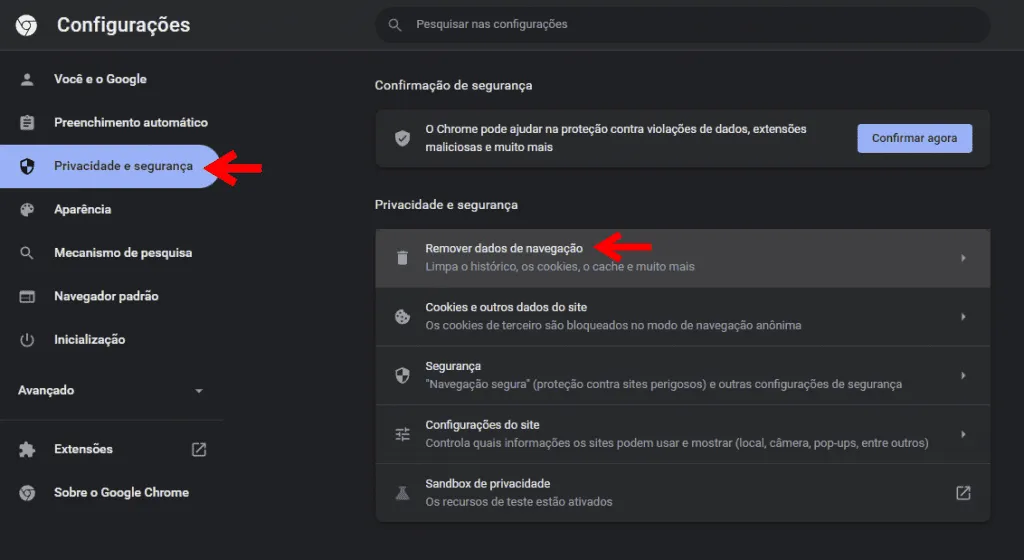

1. Borrar la caché, las cookies y el estado SSL del navegador

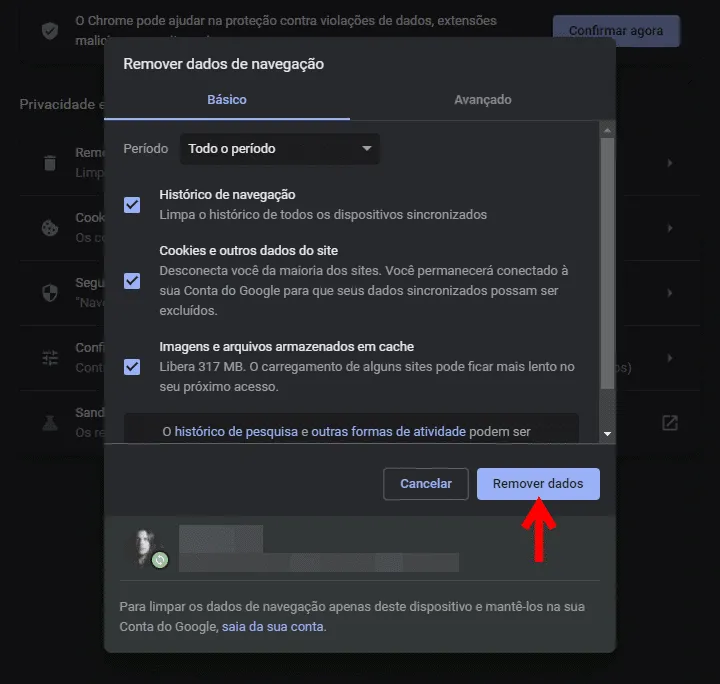

- En Chrome, ve a Configuración > Privacidad y Seguridad > Borrar datos de navegación.

- Seleccione todas las opciones disponibles y haga clic en eliminar datos.

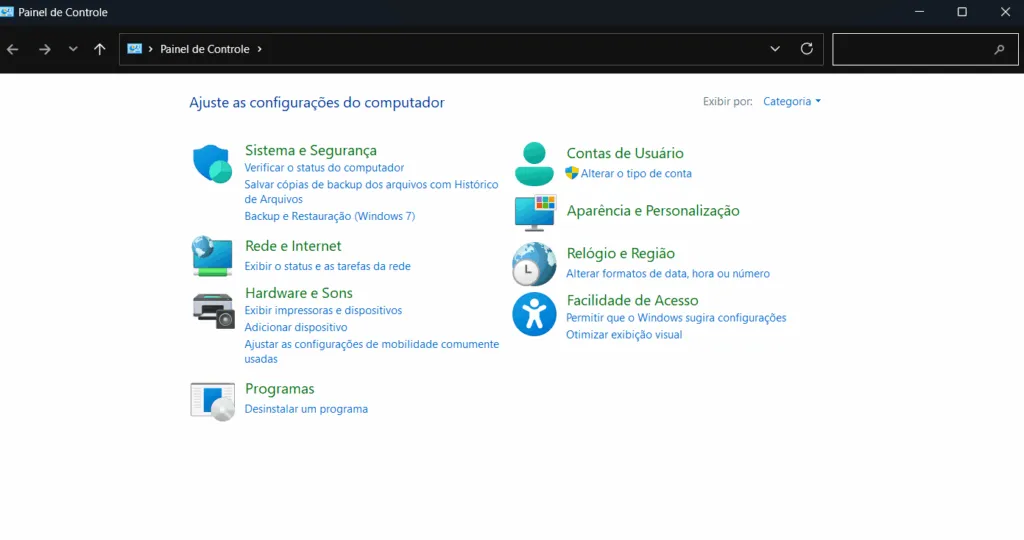

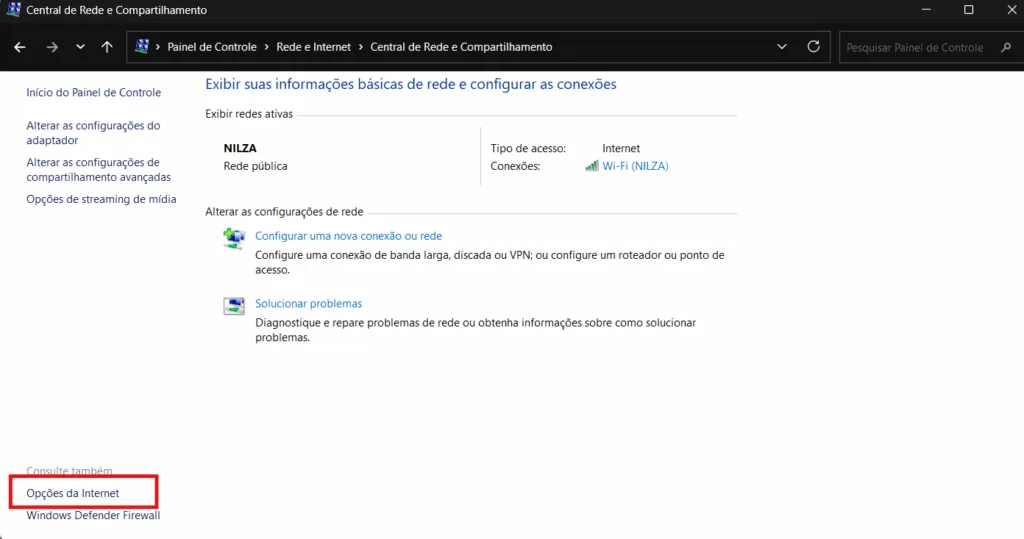

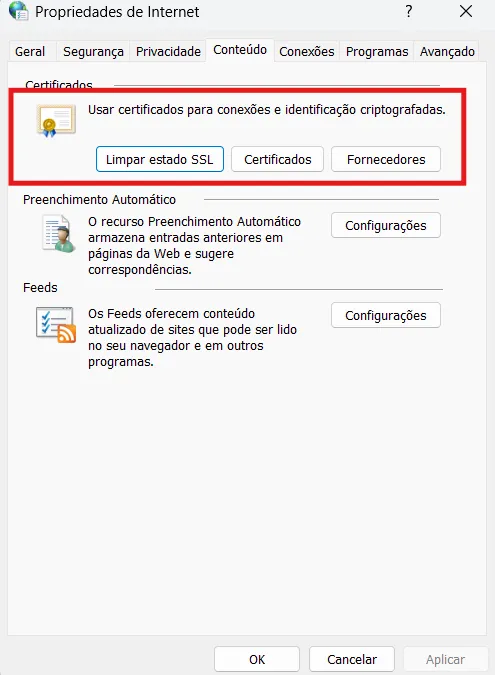

- En Windows, limpie el estado SSL en Panel de Control > Red > Opciones de Internet > Contenido > Limpiar estado SSL.

- En Windows, limpia el estado SSL en Opciones de Internet > Contenido > Limpiar estado SSL.

- En Windows, limpia el estado SSL en Contenido > Limpiar estado SSL.

2. Desactivar temporalmente el antivirus, el cortafuegos o la VPN

En algunos casos, el problema de conexión segura puede no estar directamente relacionado con el sitio o el certificado SSL/TLS, sino con los softwares de seguridad instalados en el dispositivo.

Ciertos antivirus, especialmente aquellos que ofrecen recursos de protección de navegación, realizan la inspección de tráfico HTTPS para detectar amenazas.

Esta práctica, aunque útil desde el punto de vista de la seguridad, puede generar conflictos con certificados digitales, resultando en errores de conexión segura.

3. Prueba con otro navegador o en modo incógnito

Muchos errores de certificado no están directamente relacionados con el servidor, sino con el propio navegador. Extensiones instaladas, caché corrupto o incluso cookies antiguas pueden interferir en la autenticación SSL.

Por eso, una forma rápida de diagnóstico es intentar acceder al sitio en modo anónimo, ya que esta función desactiva las extensiones e ignora los datos de caché almacenados.

- Activa el modo anónimo (Ctrl + Shift + N) para descartar conflictos de caché.

4. Actualiza el navegador y vuelve a instalarlo si es necesario.

Los navegadores evolucionan constantemente, principalmente para seguir el ritmo de los avances en los protocolos de seguridad, como TLS 1.2 y TLS 1.3. Un navegador desactualizado puede no reconocer los certificados emitidos con estándares más modernos, resultando en errores recurrentes.

La solución en este caso es actualizar el navegador a la versión más reciente. Si la actualización no resuelve, una reinstalación completa puede eliminar problemas de configuración o archivos corruptos que estén impidiendo el correcto funcionamiento de la verificación SSL.

Correcciones técnicas más avanzadas

Cuando las soluciones básicas no funcionan, es hora de investigar el lado del servidor y las configuraciones de los certificados. Este paso requiere un mayor conocimiento técnico, pero garantiza que el sitio funcione de manera estable y sea compatible con diferentes navegadores.

Enumeramos los ajustes más importantes que los administradores de sistemas y desarrolladores pueden y deben aplicar.

Comprobar la validez y la configuración del certificado SSL/TLS

Verificar la validez y la configuración de un certificado SSL/TLS es esencial para garantizar que la comunicación entre el usuario y el servidor esté realmente protegida.

Un certificado caducado o configurado de manera incorrecta puede generar alertas en los navegadores, alejando a los visitantes, perjudicando la credibilidad del sitio e incluso bloqueando el acceso en algunos casos.

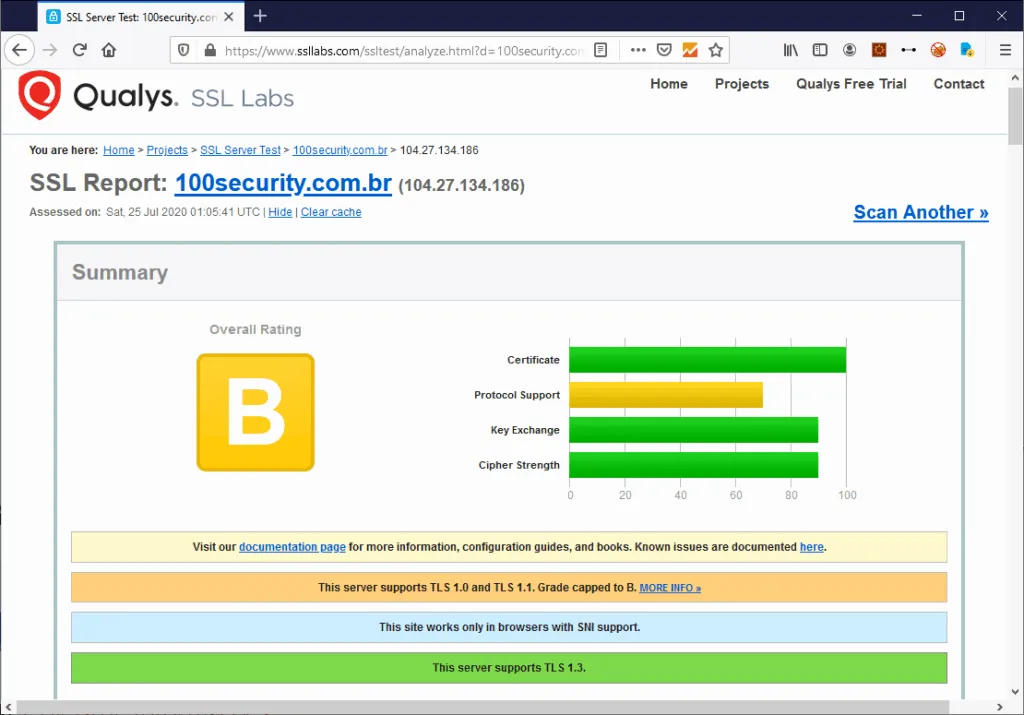

Herramientas como la Prueba de SSL Labs permiten validar si el certificado está activo, cuál es la fecha de vencimiento, si fue emitido por una autoridad de certificación confiable y si está correctamente instalado en el servidor.

Si el certificado es inválido o ha caducado:

- Será necesario renovar el certificado junto a la autoridad certificadora (CA) o, en caso de utilizar servicios de alojamiento/cloud, renovar por el propio panel.

- Ajustar el servidor para garantizar que el certificado renovado reemplace al antiguo.

Recordando que, si el certificado está configurado en múltiples subdominios, es necesario verificar si todos se han actualizado correctamente.

Habilitar TLS 1.2 o TLS 1.3 en el servidor

Es fundamental garantizar que solo las versiones seguras del protocolo TLS (1.2 o 1.3) estén activas en el servidor, ya que versiones antiguas como SSL, TLS 1.0 y 1.1 tienen graves fallas de seguridad.

En proveedores como HostGator, esta configuración normalmente ya viene habilitada por defecto en los planes de alojamiento con SSL gratuito, pero aún es importante confirmar.

Esto se puede hacer ejecutando una prueba en SSL Labs Test o verificando las opciones de seguridad en el panel cPanel → Seguridad → Estado SSL/TLS, donde verás si el sitio está operando con los protocolos correctos.

Si detecta soporte para versiones antiguas, póngase en contacto con el soporte de alojamiento para desactivarlo inmediatamente.

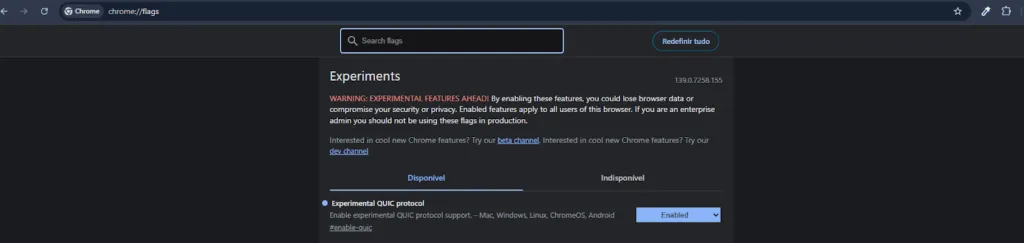

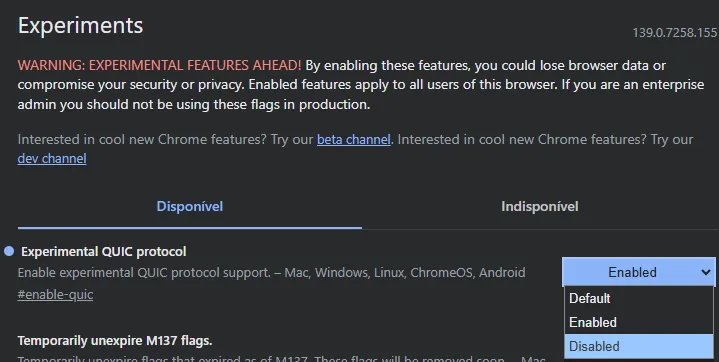

Desactivar protocolos experimentales como QUIC en el navegador

Aunque el protocolo QUIC fue desarrollado por Google para optimizar la velocidad y la seguridad de la navegación, en algunos escenarios puede causar conflictos con ciertas configuraciones de red o servidores que aún no ofrecen soporte completo.

Esto puede resultar en fallas de conexión, principalmente en sitios que utilizan SSL/TLS con configuraciones más restrictivas.

Por eso, desactivar temporalmente el QUIC en el navegador puede ayudar a diagnosticar si el problema está relacionado con este protocolo experimental.

En Chrome, escribe chrome://flags en la barra de URL y luego presiona ENTER;

Vas a detenerte en la página de recursos experimentales, entonces busca por QUIC;

Seleccione la opción Experimental QUIC Protocol para Desactivar (Desactivada) y listo.

Ajustar la configuración del servidor

Un punto esencial para garantizar la seguridad de su sitio web es ajustar correctamente las configuraciones del servidor. Esto implica desactivar protocolos y cifras antiguos e inseguros, como SSL 2.0, SSL 3.0 y TLS 1.0, que ya no son considerados seguros por los navegadores modernos.

Mantener el servidor actualizado con parches de seguridad y utilizar herramientas de análisis (como SSL Labs Server Test) ayuda a identificar vulnerabilidades y optimizar las configuraciones.

Prevención y buenas prácticas

Más importante que resolver el error, es evitar que vuelva a ocurrir. Esto se debe a que los fallos de SSL/TLS no solo afectan la experiencia del usuario, sino que también dañan la credibilidad e incluso el posicionamiento del sitio en motores de búsqueda como Google.

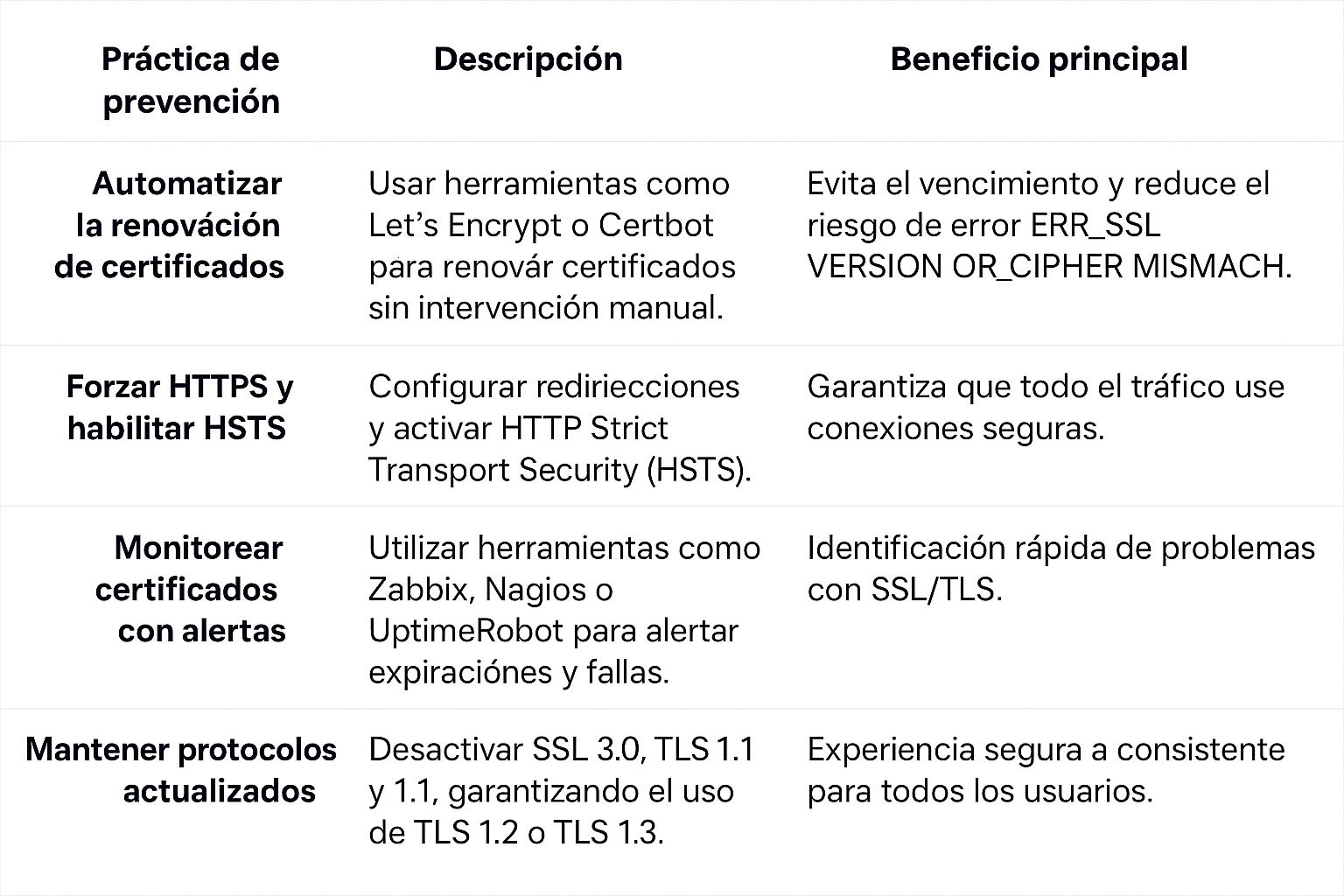

A continuación, enumeramos buenas prácticas que ayudan a mantener la seguridad activa y evitar que el error ERR_SSL_VERSION_OR_CIPHER_MISMATCH vuelva a ocurrir.

Automatizar la renovación de certificados válidos

Uno de los errores más comunes es olvidar la fecha de vencimiento de los certificados SSL/TLS. Este fallo puede derribar la confianza en el sitio instantáneamente, mostrando mensajes de alerta a los usuarios. Para evitar esto, es altamente recomendable adoptar soluciones que automatizan la renovación.

Servicios como el Let’s Encrypt, por ejemplo, permiten la emisión gratuita de certificados con validez de 90 días y ofrecen mecanismos de renovación automática, garantizando que el proceso sea transparente y sin necesidad de intervención manual del equipo de TI.

De esta manera, se puede reducir mucho el riesgo de interrupciones en el servicio por descuido administrativo.

Forzar HTTPS con redireccionamientos y HSTS

Otro punto esencial es garantizar que todas las conexiones se realicen siempre a través de HTTPS. Esto se puede hacer configurando redirecciones automáticas de HTTP a HTTPS, además de habilitar la política de HTTP Strict Transport Security (HSTS).

El HSTS obliga al navegador a conectarse solo a través de canales seguros, evitando que los usuarios accedan al sitio de manera no cifrada incluso si escriben la dirección manualmente con “http://”.

Esta práctica no solo refuerza la seguridad sino que también ayuda a mejorar la percepción de confiabilidad, ya que todos los accesos estarán protegidos por cifrado de extremo a extremo.

Supervisar certificados y configurar alertas de caducidad

Además de la automatización, es importante tener un monitoreo activo del entorno. Herramientas como Certbot, Zabbix, Nagios o UptimeRobot permiten configurar alertas que notifican al equipo de TI con anticipación cuando un certificado está a punto de expirar.

Esta capa de seguridad adicional asegura que, incluso en casos de fallo en la automatización, la empresa no será sorprendida.

La monitorización también debe incluir verificaciones periódicas de la cadena de certificados, asegurando que no haya problemas con la autoridad emisora o incompatibilidad entre versiones de protocolo.

Garantizar una amplia compatibilidad

Finalmente, una práctica a menudo descuidada es la prueba en diferentes dispositivos y navegadores.

Aunque la mayoría de los navegadores modernos soportan protocolos actuales como TLS 1.2 y 1.3, los usuarios pueden acceder al sitio a través de versiones antiguas de aplicaciones o sistemas operativos desactualizados.

Por eso, es esencial verificar si el sitio está preparado para manejar diferentes escenarios. Herramientas como SSL Labs o Qualys SSL Test pueden ayudar a evaluar la robustez de la configuración, señalando fallas de compatibilidad, uso de protocolos obsoletos o cifrados débiles.

Para consolidar todas las prácticas de prevención contra el error ERR_SSL_VERSION_OR_CIPHER_MISMATCH, hemos montado la tabla a continuación. Resume los puntos principales que ayudan a evitar la recurrencia del problema, desde la automatización de certificados hasta el monitoreo activo del entorno.

Siguiendo estas buenas prácticas, los administradores y desarrolladores pueden reducir significativamente la posibilidad de enfrentar nuevamente el error ERR_SSL_VERSION_OR_CIPHER_MISMATCH. Además de corregir fallos puntuales, la prevención fortalece la credibilidad del sitio y mantiene la confianza de los usuarios a largo plazo.

Como você não forneceu nenhum texto para traduzir, não posso fornecer uma tradução. Por favor, forneça o texto que você gostaria que eu traduzisse.

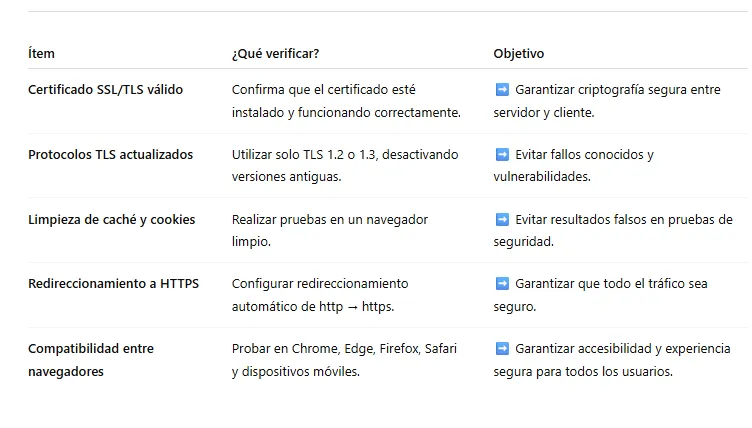

Resumen práctico y lista de verificación final

Más importante que resolver el ERR_SSL_VERSION_OR_CIPHER_MISMATCH, es evitar que vuelva a ocurrir. Esto se debe a que los fallos de SSL/TLS no solo afectan la experiencia del usuario, sino que también dañan la credibilidad e incluso el posicionamiento del sitio en buscadores como Google.

Lista de verificación rápida para revisar antes de publicar un sitio web seguro

Antes de publicar su sitio web, consulte esta lista de verificación de seguridad SSL/TLS:

Siguiendo los elementos de la lista de verificación de seguridad, es mucho más fácil evitar posibles errores e incluso encontrarlos si ya existen, pasando desde los certificados SSL/TLS hasta la propia compatibilidad entre los diversos navegadores, una rutina necesaria y eficaz.

Conclusión

El error ERR_SSL_VERSION_OR_CIPHER_MISMATCH puede parecer complejo, pero se resuelve fácilmente cuando entendemos sus causas y conocemos las soluciones prácticas para evitarlo.

Para el usuario común, limpiar caché, actualizar el navegador o desactivar antivirus puede ser suficiente. Para los administradores de sitios, revisar certificados, protocolos TLS y cifras seguras es esencial.

Mantener un entorno digital seguro no solo evita errores como este, sino que también fortalece la confianza de los visitantes y mejora la experiencia del usuario.

¿Te gustó el contenido? Comparte esta guía con colegas que también usan Chrome y pueden enfrentar el mismo problema. ¿Necesitas más tutoriales como este? Consulta otras publicaciones aquí, en el Blog de HostGator.

Contenido relacionado: